Les 5 méthodes les plus utilisées par les pirates informatiques pour accéder à vos données privées | Microage Canada

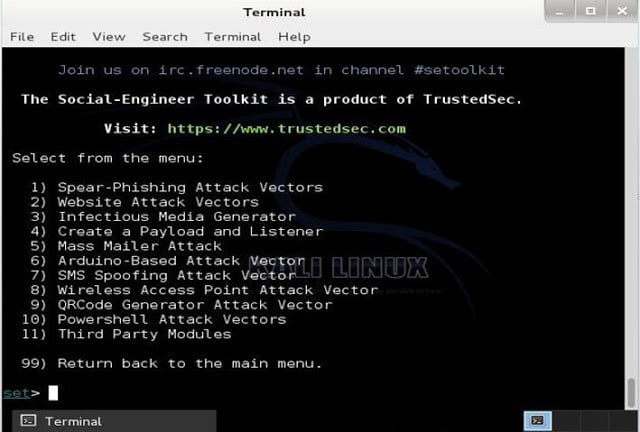

Pirate Informatique: Outils et Tutoriels (45) eBook : VONJINIAINA, Michel Fabrice : Amazon.fr: Boutique Kindle

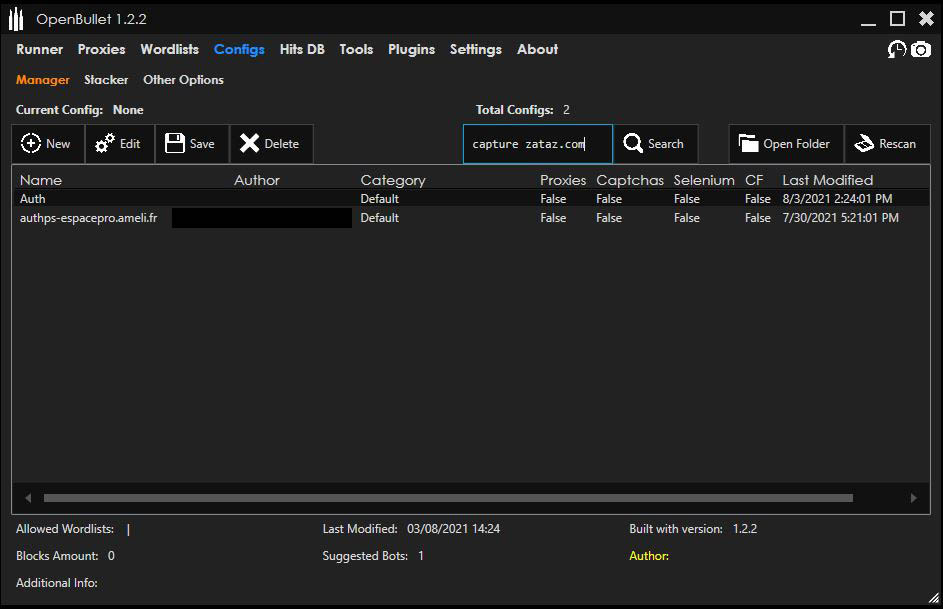

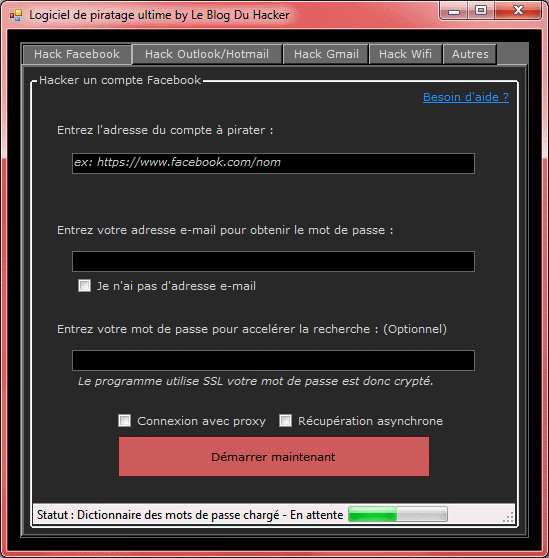

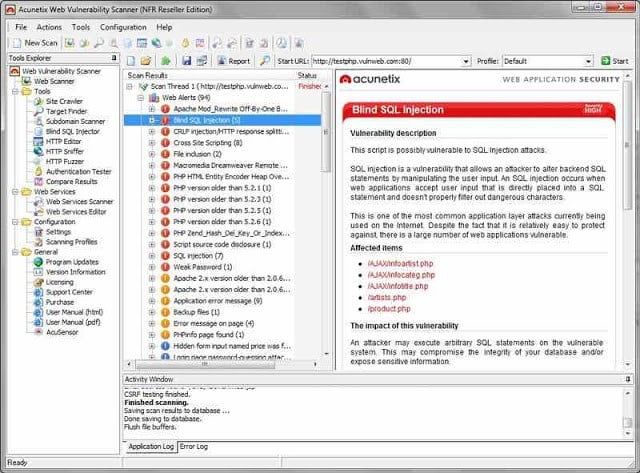

Les attaques informatiques et outils de piratage les plus pratiqués par les cybercriminels - TIC Magazine BF